Памятка родителям "Компьютерная безопасность"

Профилактические листовки здесь

Профилактическое видео смотрите здесь

Проверьте свою цифровую грамотность здесь

Если Вы стали жертвой киберпреступников, обращайтесь в главное управление по противодействию киберпреступности криминальной милиции МВД Беларуси

Понятие киберпреступности

Киберпреступность — это преступность в так называемом виртуальном пространстве. Виртуальное пространство, или киберпространство можно определить как моделируемое с помощью компьютера информационное пространство, в котором находятся сведения о лицах, предметах, фактах, событиях, явлениях и процессах, представленные в математическом, символьном или любом другом виде и находящиеся в процессе движения по локальным и глобальным компьютерным сетям, либо сведения, хранящиеся в памяти любого реального или виртуального устройства, а также другого носителя, специально предназначенного для их хранения, обработки и передачи.

Термин «киберпреступность» включает в себя любое преступление, которое может совершаться с помощью компьютерной системы или сети, в рамках компьютерной системы или сети или против компьютерной системы или сети. Преступление, совершенное в киберпространстве, — это противоправное вмешательство в работу компьютеров, компьютерных программ, компьютерных сетей, несанкционированная модификация компьютерных данных, а также иные противоправные общественно опасные действия, совершенные с помощью или посредством компьютеров, компьютерных сетей и программ.

Киберпреступность — это родовое понятие, охватывающее как компьютерную преступность в узком значении этого слова (где компьютер является предметом, а информационная безопасность — объектом преступления), так и иные посягательства, где компьютеры используются как орудия или средства совершения преступлений против собственности, авторских прав, общественной безопасности или нравственности (например, компьютерное мошенничество и т.п.). Последние нередко именуются «связанными с компьютерными преступлениями». Примыкают к киберпреступности и другие действия, направленные на поддержание условий для ее существования и развития (использование электронной почты для коммуникации, создание собственных сайтов, направленных на распространение криминальной идеологии, а также обмен криминальным опытом и специальными познаниями).

Представляется, что следует различать киберпреступления как правовую категорию и киберпреступность как социальное явление. Последнее состоит не только из совокупности всех данных преступлений, но и включает различные формы тесно связанных с ними «поддерживающей» и организационной деятельности. В этом смысле обмен электронной почтой между лицами, готовящими преступление, размещение соответствующей криминально ориентированной информации на в веб-сайтах также относятся к киберпреступности как социальному явлению.

Как известно, киберпреступность не знает государственных границ. Возможно, для выработки наиболее подходящего стандартного определения следует обратиться к опыту международных организаций. Одним из серьезных шагов направленных на урегулирование этой проблемы явилось принятие Советом Европы 23 ноября 2001 года Конвенции по борьбе с киберпреступностью. Из-за возникновения данной проблемы Совет Европы, подготовил и опубликовал проект Конвенции по борьбе с преступлениями в киберпространстве еще в начале 2000 года. Данный документ стал первым международным соглашением по юридическим и процедурным аспектам расследования и криминального преследования киберпреступлений.

Конвенцией по борьбе с киберпреступностью предусмотрены скоординированные действия на национальном и межгосударственном уровнях по пресечению несанкционированного вмешательства в работу компьютерных систем, незаконного перехвата данных и вмешательства в компьютерные системы. Согласно этой Европейской Конвенции по киберпреступлениям, киберпреступления – это правонарушения, направленные против конфиденциальности, целостности и доступности компьютерных систем, сетей и данных, а также неправомерное использование указанных систем, сетей и данных. Киберпреступления могут определяться как подкатегория компьютерной преступности. Термин подразумевает преступления, совершенные с использованием сети Интернет или иной компьютерной сети, как компонента преступления.

Классификация киберпреступности

Конвенция Совета Европы о киберпреступности говорит о четырех типах компьютерных преступлений «в чистом виде», определяя их как преступления против конфиденциальности, целостности и доступности компьютерных данных и систем:

- Незаконный доступ — ст. 2 (противоправный умышленный доступ к компьютерной системе либо ее части);

- Незаконный перехват — ст. 3 (противоправный умышленный перехват не предназначенных для общественности передач компьютерных данных на компьютерную систему, с нее либо в ее пределах);

- Вмешательство в данные — ст. 4 (противоправное повреждение, удаление, нарушение, изменение либо пресечение компьютерных данных);

- Вмешательство в систему — ст. 5 (серьезное противоправное препятствование функционированию компьютерной системы путем ввода, передачи, повреждения, удаления, нарушения, изменения либо пресечения компьютерных данных).

Именно эти четыре вида преступлений являются собственно «компьютерными», остальные — это либо связанные с компьютером (computer-related), либо совершаемые с помощью компьютера (computer-facilitated) преступления. К ним относятся:

- преступлении, связанные с нарушением авторских и смежных прав;

- действия, где компьютеры используются как орудия преступления (электронные хищения, мошенничества и т.п.);

- преступления, где компьютеры играют роль интеллектуальных средств (например, размещение в сети Интернет детской порнографии, информации, разжигающей национальную, расовую, религиозную вражду и т.д.).

Последние два вида киберпреступлений являются объектом дискуссий. Некоторые зарубежные исследователи, к примеру, полагают, что данные преступления — не более чем противоправные действия, совершенные с помощью современных средств, они охватываются составами в национальных уголовных кодексах и не являются новыми категориями преступлений. Другие полагают, что киберпреступления — качественно новая категория преступлений, требующая принятия новых норм, освоения новых методов расследования, подразумевающая международное сотрудничество в борьбе с этим явлением.

Действительно, компьютерные мошенничества, кражи, вымогательства и другие преступления такого рода не являются новыми видами противоправных деяний, их составы включены в национальное уголовное законодательство. Например, кража является преступлением против собственности, и совершение ее с помощью компьютера не образует нового состава, но средства, с помощью которых совершено это преступление, действительно требуют разработки новых норм закона и освоения новых методов расследования. Это обусловлено тем, что киберпреступления (в том числе кражи, мошенничество, вымогательство в киберпространстве) зачастую выходят за рамки обычных составов, не признают государственных границ (транснациональны), кроме того, их «виртуальный» характер позволяет быстро уничтожить следы, что значительно затрудняет поиск преступника.

На X Конгрессе ООН по предупреждению преступности и обращению с правонарушителями на симпозиуме по проблемам преступлений, связанных с компьютерами и компьютерными сетями, понятие о киберпреступлении рассматривалось с точки зрения двух аспектов:

- Киберпреступление в узком смысле (компьютерное преступление): любое противоправное деяние, совершенное посредством электронных операций, целью которого является безопасность компьютерных систем и обрабатываемых ими данных.

- Киберпреступление в широком смысле (как преступление, связанное с компьютерами): любое противоправное деяние, совершенное посредством или связанное с компьютерами, компьютерными системами или сетями, включая незаконное владение и предложение или распространение информации посредством компьютерных систем или сетей.

Кроме того, на X Конгрессе ООН было предложено несколько категорий киберпреступлений. Одна из классификаций подразумевает деление на: насильственные, или иные потенциально опасные (угроза физической расправы, киберпреследование, детская порнография, кибертерроризм) и ненасильственные преступления (противоправное нарушение владения в киберпространстве, киберворовство, кибермошенничество, реклама услуг проституции в сети Интернет, незаконный оборот наркотиков с использованием сети Интернет, азартные игры в сети Интернет, отмывание денег с помощью электронного перемещения, деструктивные киберпреступления, другие киберпреступления).

Основные виды интернет-угроз

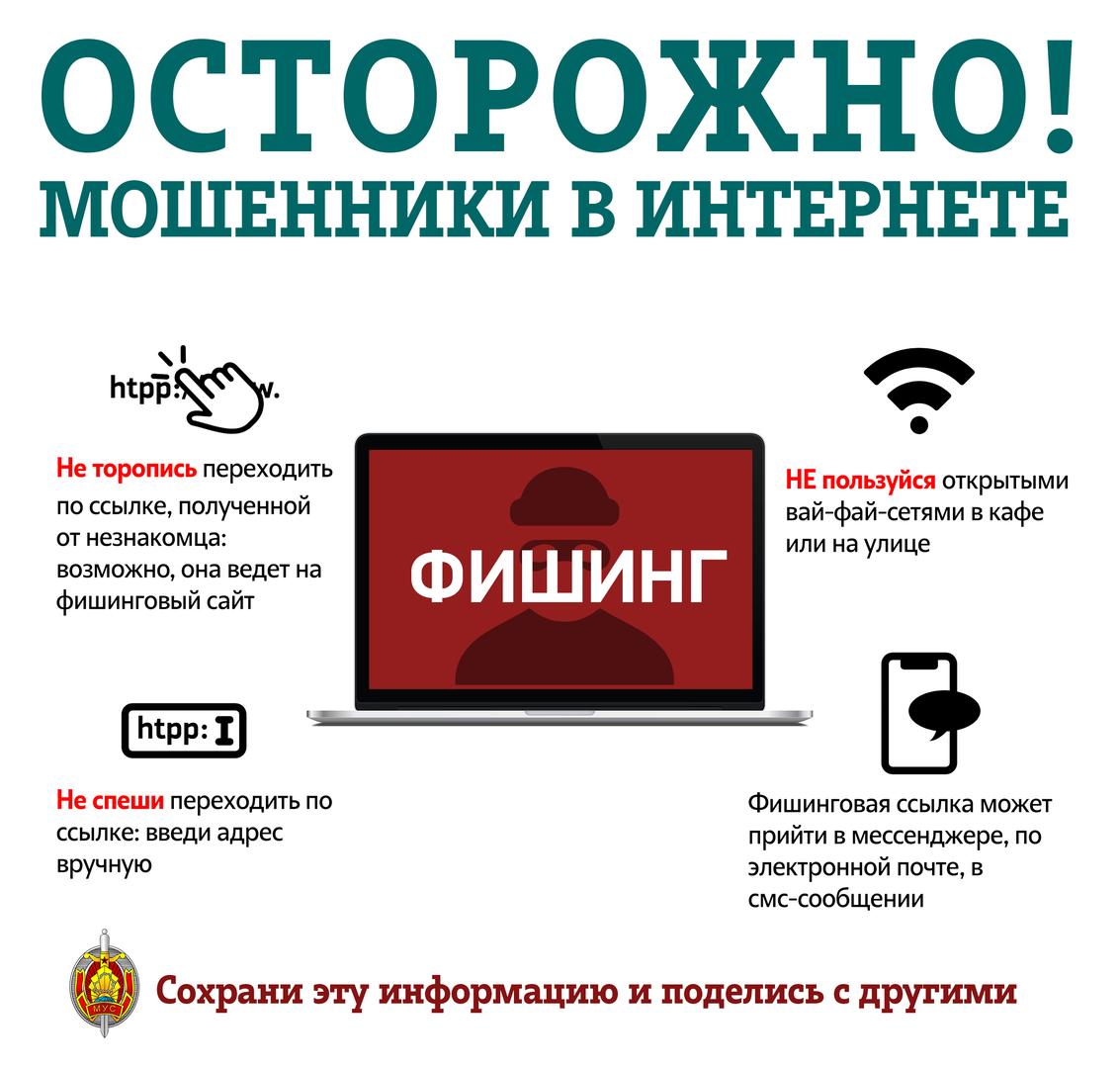

Спам — наряду с традиционными рекламными рассылками, существует вредоносный спам, например, содержащий шпионское ПО или спам, заманивающий пользователей на сайты с вредоносным контентом. Целевой фишинг — в отличие от спама, целевой фишинг напрямую нацелен на узкие группы пользователей и содержит сообщения с социальным контекстом, призывающие потенциальную жертву открыть исполняемый файл или перейти на сайт, содержащий вредоносный код.

PDF-атаки — за последнее время в документах формата PDF было обнаружено множество серьезных уязвимостей.

Отравление SEO (Search Engine Optimization) — угрозы оптимизации поискового движка приводят к тому, что сайты, содержащие вредоносный код, подставляются на высокие места в рейтингах поисковых систем при вводе запроса, связанного с мировым чемпионатом. Защититься от таких угроз можно, используя актуальные версии шлюзового антивируса и системы предотвращения, вторжений. Потеря производительности — администраторы могут задействовать системы управления трафиком или контентной фильтрации, чтобы ограничить или перекрыть доступ к онлайн-ресурсам.

Социальные сети — аналитики предупреждают о вредоносном ПО, которое может распространяться через популярные социальные сети. Решения контентной фильтрации и блокирования файлов должны быть настроены так, чтобы минимизировать угрозы. Согласно сведениям IBM X-Force, основным источником угроз по-прежнему является такое популярное ПО как интернет-браузеры.

Новинкой атак последних лет стал перенос усилий хакеров с браузеров на веб-приложения, через которые можно получить доступ непосредственно к базам данных компаний, имеющим особую ценность. Стабильно невысок процент устранения уязвимостей, — до 60% обнаруженных ежегодно уязвимостей не имеют на конец года специальных заплат (патчей) от производителей ПО. Наибольшей опасности подвержены учетные записи привилегированных пользователей, то есть системных администраторов.

Сегодня контроль действий привилегированных пользователей — это обязательное требование со стороны различных стандартов и регулирующих органов. Неправомерные действия в их отношении могут производиться как извне компании, так и самими недобросовестными сотрудниками. Рост количества угроз, связанных с привилегированными пользователями, — это в том числе инсайдерские угрозы, когда сотрудники либо осознанно воруют данные у своей компании, либо по неосторожности позволяют это сделать другим.

Схема мошенничества №419 возрождается под именем «ФБР» (по данным компании Trend Micro). Компьютерные преступники придумали еще один способ привлечь внимание пользователей. На сей раз, они выдают себя за сотрудников Федерального бюро расследований (США) из Вашингтона и предпринимают попытки мошенничества через спам.

Как при любых других попытках мошенничества, в данной схеме отправитель сообщения электронной почты выдает себя за иное лицо. Отправитель утверждает, что он пишет из ФБР. В самом сообщении содержится информация о том, что его получателю положена выплата в размере $10,5 млн. Затем мошенник, выдающий себя за сотрудника ФБР, дает получателю сообщения инструкцию обратиться к начальнику «управления интернет-переводов» банка United Trust Bank London.

В сообщении указано, что упомянутый начальник — единственное лицо, принимающее решение о выплате этой многомиллионной суммы. Более того, в сообщении указано, что все получатели должны четко следовать инструкциям по оформлению заявки на выплату. Разумеется, в сообщении содержится ложная информация. Примечание в конце сообщения выглядит особо иронично и свидетельствует о том, что киберпреступники способны пойти на крайние меры в попытках добиться успеха.

В нем получателю рекомендуется остерегаться мошенников, которые могут попытаться связаться с ним. Чтобы не стать жертвой подобного мошенничества, необходимо всегда уделять внимание мельчайшим деталям в получаемых сообщениях. Одного пристального взгляда достаточно для того, чтобы отличить настоящее сообщение от подделки. Нужно всего лишь приглядеться.

Троян SASFIS пользуется новым трюком (по данным компании Trend Micro). В начале 2010 года дурную славу заслужила троянская программа SASFIS, рассылавшаяся в поддельных сообщениях электронной почты, якобы отправляемых с сайта Facebook. Заражение SASFIS влечет за собой установку огромного количества других вредоносных программ, потому что это семейство вредоносного ПО делает системы уязвимыми к атакам ботнетов, особенно ZeuS и BREDOLAB, и связано с различными вариантами поддельных антивирусов, как правило, с теми, что относятся к порнографическим сайтам. Инженерами TrendLabsSM был обнаружен новый вариант SASFIS, где используется метод right- to-left override (RLO), представляющий собой инвертирование Unicode текста, который раньше был популярен среди спамеров, но теперь стал применяться в качестве новой тактики социальной инженерии. Троянская программа SASFIS распространяется через спам в виде приложения .RAR с файлом .XLS внутри.

После извлечения файл .XLS выглядит как типичный документ MS Excel. На самом деле, он является экранной заставкой, которая идентифицируется как TROJ_SASFIS.HBC. Эта троянская программа активирует программу BKDR_SASFIS.AC, которая позволяет внедрять вредоносные ветви в нормальный процесс svchost.exe. Хотя файл и выглядит как документ Excel, в нем содержится двоичный заголовок Win32, который есть только у исполняемых файлов. Настоящее имя файла (за исключением китайских символов) выглядит так: phone&mail).[U+202e}slx.scr, где U+202e ? управляющий символ Unicode, который дает системе команду интерпретировать последующие символы справа налево. Таким образом, для пользователей имя файла будет выглядеть так: phone&mail).xls.scr. Это заставит их поверить, что это действительно файл Excel, и поэтому его «безопасно» открывать.Хотя в реальности это исполняемый файл .SCR.

Этот метод позволяет для тех же целей использовать и другие имена файлов, например BACKS[U+2020e]FWS.BAT и I-LOVE-YOU-XOX[U+2020e]TXT.EXE, которое маскируется под BACKSTAB.SWF и I-LOVE-YOU-XOXEXE.TXT. В первом случае пакетный файл маскируется под файл Adobe Flash; во втором случае ? исполняемый файл маскируется под текстовый файл. Для предотвращения этой атаки пользователи могут применять проверенные методы защиты: не открывать подозрительные сообщения электронной почты и не загружать приложения с исполняемыми файлами.

Рейтинг интернет-афер

Антивирусная лаборатория PandaLabs составила в сентябре 2010 года рейтинг наиболее распространенных афер в интернете за последние 5 лет. Такого рода уловки основаны на доверии и имеют широкое распространение. Их цель – выманивание денег у пользователей. Причем сумма варьируется от $500 до нескольких тысяч долларов. В большинстве случаев мошенники действуют по одной схеме: сначала они устанавливают контакт с жертвой через электронную почту или социальные сети и просят ответить также по электронной почте, либо по телефону, факсу или любым другим способом. Как только приманка закинута, мошенники пытаются войти в доверие жертвы и, в конце концов, попросят ту или иную сумму денег, используя различные предлоги.

Нигерийская афера

Это одна из первых интернет-афер, она до сих пор используется кибер-мошенниками. Обычно пользователю приходит электронное письмо от незнакомца, которому срочно нужно перевести большую сумму денег из одной страны в другую (чаще всего из Нигерии, отсюда и название). Жертве обещают немалое вознаграждение за помощь в переводе денег. Однако тех, кто попадётся на эту уловку, сначала просят перевести определенную сумму, чтобы оплатить банковские расходы (обычно это около $1 000). Как только перевод денег состоялся, мошенник исчезает.

Лотереи

По существу этот вид мошенничества имеет сходства Нигерийской аферой. Пользователь получает письмо по электронной почте, в котором сообщается, что он выиграл в лотерею и что для получения выигрыша ему необходимо прислать свои данные. Также как и в предыдущем случае, жертву просят перечислить около $1000, чтобы покрыть банковские и другие расходы.

Подружка

Красивая девушка находит ваш адрес электронной почты и предлагает познакомиться с ней. Она молода и мечтает побывать в вашей стране и встретиться с вами, так как влюбилась с первого взгляда. Она хочет приехать незамедлительно, но в последний момент возникают какие-то проблемы, и ей необходимы деньги (опять, же около $1000 должно хватить), чтобы купить билеты на самолёт, заплатить за визу и так далее. Неудивительно, что после перевода названной суммы исчезают не только деньги, но и девушка.

Приглашения на работу

На этот раз жертва получает письмо с приглашением на работу от иностранной компании, которая ищет финансовых агентов в вашей стране. Работа предельно проста, вы можете выполнять её, не выходя из дома, и при этом зарабатывать до $3 000 при трёх- или четырехчасовом рабочем дне. Если жертва соглашается с данным предложением, её просят прислать банковские реквизиты. В этом случае жертву используют для того, чтобы похищать деньги у тех людей, чьи банковские реквизиты похищают кибер-мошенники. Деньги перечисляют на счёт жертвы, а потом просят снять деньги со счёта и переслать их через Western Union. Так жертва становится «переходным звеном» в цепочке мошенников, а когда дело попадает в полицию, жертва превращается в соучастника. В отличие от афер другого типа, в этом случае жертва, даже не подозревая о том что совершает приступление.

Facebook / Hotmail

Мошенники похищают данные для входа на личные страницы Facebook, Hotmail и т.п. Затем они меняют логин, чтобы у хозяина страницы больше не было возможности пользоваться своим аккаунтом. Далее преступники отправляют с этой страницы всем контактам сообщения, указывая, что владелец страницы сейчас в отпуске (часто пишут, что отпуск проходит в Лондоне), что его ограбили как раз перед возвращением домой. К счастью, билеты на самолёт не пропали, но необходимо $500 — $1000 для оплаты отеля.

Компенсация

Эта уловка появилась позже других благодаря Нигерийской афере, описанной выше. В электронном письме сообщается, что был создан специальный фонд для выплаты компенсаций жертвам Нигерийской аферы и что адрес жертвы был в списке пострадавших. Размер компенсации может доходить до $1 000 000. Но, как и в других аферах, чтобы их получить, необходимо оплатить предварительные расходы – около $1 000.

Ошибка

Этот тип мошенничества имеет популярность в наши дни. Возможно, это связано с мировым финансовым кризисом и с теми проблемами, которые появились при продаже товаров и недвижимости. Мошенники находят контакт с жертвой, которая недавно размещала рекламу о продаже дома, квартиры, машины и т.д. С огромным энтузиазмом мошенники соглашаются купить, что бы то ни было и быстро высылают чек на определённую сумму денег, которая всегда «случайно» оказывается неверной (как ни странно, всегда больше, чем сумма, о которой договаривались). Жертву просят вернуть разницу. А потом оказывается, что чек недействителен, дом так и не продан, а переведённые жертвой деньги – потеряны.

Что делать, чтобы не стать жертвой кибермошенников

Неудивительно, что люди, которые не знают о подобных видах интернет-афер, действительно верят в то, что выиграли в лотерею или нашли настоящую любовь в Интернете. Чтобы не стать жертвой мошенников и избежать материальных потерь, необходимо следовать нескольким советам:

- Убедитесь, что на вашем компьютере установлен хороший антивирус, который способен обнаруживать спам. В этом случае многие из сообщений мошенников будут найдены и классифицированы как спам. Это поможет вам более осторожно относиться к любым сообщениям с подобным содержанием.

- Прислушивайтесь к своей интуиции. Она – ваш лучший союзник в борьбе с такими видами мошенничества. Никто ничего не отдаёт просто так, а найти любовь с первого взгляда в интернете – достаточно маловероятно. Всегда с осторожностью начинайте подобные знакомства.

- Интернет – это потрясающий инструмент для воплощения огромного количества идей! Но если вы действительно хотите что-то продать, лучше все-таки встретиться с покупателем вживую. Итак, даже если вы нашли покупателя через Интернет, оплату лучше произвести в «реальном мире», чтобы удостовериться в подлинных намерениях покупателя.

-

Ответственность за киберпреступления

ЗАКОНОДАТЕЛЬСТВО БЕЛАРУСИ О ПРЕСТУПЛЕНИЯХ В СФЕРЕ ВЫСОКИХ ТЕХНОЛОГИЙ

В уголовном праве Беларуси закреплена ответственность за ряд преступлений против информационной безопасности (Глава 31 УК РБ):

Статья 349. Несанкционированный доступ к компьютерной информации. Наказание: штраф, арест, ограничение или лишение свободы на срок до 2 лет. Если действия, предусмотренные статьей, повлекли тяжкие последствия – возможно ограничение свободы на срок до 5 лет или лишением свободы на срок до 7 лет.

Статья 350. Модификация компьютерной информации. Наказание: штраф, лишение права занимать определенные должности или заниматься определенной деятельностью, арест, ограничение свободы на срок до 5 лет, лишение свободы на срок до 7 лет.

Статья 351. Компьютерный саботаж – умышленные уничтожение, блокирование, приведение в непригодное состояние компьютерной информации или программы, либо вывод из строя компьютерного оборудования, либо разрушение компьютерной системы, сети или машинного носителя. Наказание: штраф, лишение права занимать определенные должности или заниматься определенной деятельностью, арест, ограничение свободы на срок до 5 лет, лишение свободы на срок 3-10 лет.

Статья 352. Неправомерное завладение компьютерной информацией наказывается общественными работами, или штрафом, или арестом на срок до шести месяцев, или ограничением или лишением свободы на срок до 2 лет.

Статья 353. Изготовление либо сбыт специальных средств для получения неправомерного доступа к компьютерной системе или сети наказывается штрафом, или арестом на срок 3-6 месяцев, или ограничением свободы на срок до 2 лет.

Статья 354. Разработка, использование либо распространение вредоносных программ. Наказание: штраф, арест, ограничение свободы на срок до 2 лет, лишение свободы до 10 лет.

Статья 355. Нарушение правил эксплуатации компьютерной системы или сети. Наказание: штраф, лишение права занимать определенные должности или заниматься определенной деятельностью, исправительные работы на срок до 2 лет, ограничение свободы на срок до 5 лет, лишение свободы на срок до 7 лет.

В целом этот перечень преступлений соответствует положениям Конвенции Совета Европы о компьютерных преступлениях (2001 г.), к которой Беларусь не присоединилась. В Конвенции такие преступления перечислены в группе правонарушений против конфиденциальности, целостности и доступности компьютерных данных и систем. Помимо этой группы Конвенция выделяет также преступления, связанные с использованием компьютерных средств:подлог и мошенничество, совершенные с использованием компьютерных технологий.

В Уголовном Кодексе Республики Беларусь к подобным преступлениям относят

хищение путем использования компьютерной техники (Ст. 212);

причинение имущественного ущерба без признаков хищения (Ст. 216, путем модификации компьютерной информации);

ряд составов, которые включают хищение (Стст. 294, 323, 327, 333).

Третья группа преступлений включает преступления, связанные с содержанием компьютерных данных: детская порнография, нарушение авторского права.

В Беларуси установлены широкие запреты в отношении всех порнографических материалов. При этом учтены положения Конвенции: в ст. 343 и ст. 343-1 УК РБ распространение порнографических материалов посредством сети Интернет является квалифицирующим признаком (Статья 343 УК РБ. Изготовление и распространение порнографических материалов или предметов порнографического характера).

В отношении нарушений авторских прав с использованием компьютерных технологий уголовное право Республики Беларусь не предусматривает каких-либо специальных норм.

Некоторые из рассмотренных составов преступлений имеют свои аналоги в Кодексе об административных правонарушениях (Статья 22.6 КоАП РБ. Hесанкционированный доступ к компьютерной информации; cтатья 10.7 КоАП РБ. Причинение имущественного ущерба). Основное отличие – размер ущерба и степень общественной опасности деяний.

Примечательно также наличие в Кодексе об административных правонарушениях ответственности за пропаганду и (или) публичное демонстрирование, изготовление и (или) распространение нацистской символики или атрибутики (Ст. 17.10.), в том числе с использованием сети интернет. Подобная ответственность согласуется с положениями ст. 3 Дополнительного протокола к Конвенции 2001 г., относящемуся к ответственности за акты расистской и ксенофобской природы, совершенные посредством компьютерных систем.

ЭТИКА СЕТЕВОГО ОБЩЕНИЯ

Сетевой этикет - это несложные правила, которые придумали люди, много общающиеся друг с другом через Интернет. Он нужен для того, чтобы всем - и опытным пользователям, и новичкам было в равной мере комфортно общаться между собой. Большинство правил не носит никакого специального характера, а просто представляет собой повторение правил хорошего тона, принятых в обществе в целом. Эти правила - всего лишь пожелания. Но поскольку мы все - сообщество, соблюдение всех этих правил поднимает Ваш авторитет, и Вы привлечете к себе внимания как приятный и интересный собеседник.

Как соблюдать сетевой этикет? Вы должны научиться вести себя так, словно оказались в незнакомом мире, очень похожем на Ваш реальный мир, и не желаете задеть кого-либо своим бестактным поведением. На самом деле, все очень просто. Сетевой этикет - такой же, как и обычный. Большинство стычек в Сети происходит отнеумения и нежеления участников слышать друг друга. Прежде всего - старайтесь руководствоваться здравым смыслом. Уважайте Ваших собеседников, кем бы они не представлялись, и тогда ваша жизнь в сообществе станет легкой и приятной.

Чего нельзя делать в Интернете

Прежде всего нельзя делать тех вещей, которые не поощряются в любом цивилизованном сообществе:

- - употреблять ненормативную лексику;

- - разжигать национальную рознь;

- - оскорблять людей;

- - воровать;

- - умышленно пытаться что то сломать;

- - призывать к свержению существующего строя;

- - не стоит присылать свои коммерческие предложения;

- - отправлять инструкции, объясняющие, как совершить незаконные действия, а также спрашивать о возможных способах совершения такого рода действий;

- - публиковать личные письма без согласия их авторов;

- - затевать или продолжать дискуссию на отвлеченную тему в местах (конференции, формы и т.п.), не предназначенных для этого.

-

Прежде чем рассмотреть правила сетевого этикета, познакомимся с основными понятиями, используемыми при коммуникациях в сети Интернет.

- Правила сетевого этикета

- Общение по электронной почте

- Общение в телеконференции

- Общение в чатах

-

Виртуальное общение отличается от общения, которое происходит в реальной жизни. При общении в сети собеседникам вас не видно; они не знают ни ваших достоинств, ни ваших недостатков; никого не интересует ваше положение в обществе. Все собеседники изначально равны между собой. Это раскрепощает, но везде нужна мера. Иногдаодин из участников виртуальной беседы, понимая безнаказанность своего поведения, может оскорбить других, возмутить, разочаровать или просто надаесть им. При работе в сети необходимо руководствоваться определенными негласными, но общеизвестными нормами поведения, этикой общения людей.

В настоящее время электронная переписка является самым популярным и доступным способом общения через Интернет. В зависимости от отношений между корреспондентами переписка может быть деловой или частной.

Если письмо частное, то к нему не предъявляется жестких требований с точки зрения этики. Стиль письма и манера изложения в частной переписке зависят от степени знакомства с адресатом.

В обычной деловой переписке есть общепринятые правила, которые необходимо знать и которыми следует руководствоваться при любой форме переписки.

Вот некоторые из них:

- Электронная почта предназначена прежде всего для связи между знакомыми людьми и режим работы с ней приравнивается к обычному телефонному разговору, только «заочному». По электронной почте можно обращаться к незнакомым людям, но при условии, что адрес был опубликован его владельцем.

- Отправка незатребованной корреспонденции является нарушением правил сетевого этикета и называется электронным спамом.В зависимости от грубости нарушения спаммер может быть наказан. Сервер поставщика услуг Интернета, через которого в сеть поступило сообщение, устанавливается очень просто, а через него легко устанавливается и конкретный нарушитель.

- Заполняйте поле Тема. Из-за опасения получить в письме вирус или спам, многие пользователи удаляют сообщения без темы или с подозрительной темой, даже не читая их.

- Подписывайте свои послания.

- К незнакомым людям можно обращаться с просьбами о консультации, с вежливыми предложениями и пожеланиями, не претендуя на получение ответа. Как правило, обращения, относящиеся к сфере профессиональных или личных интересов корреспондента, вызывают доброжелательный отклик. Неполучение ответа следует рассматривать как нежелательность или невозможность установления контакта и повторять обращение не следует.

- При обращении к незнакомым людям следует воздерживаться от просьб, вызывающих необходимость использования других средств связи, отличных от электронной почты. Так, например, не следует обращаться, даже с очень вежливой просьбой позвонить по телефону или отправить обычной почтой письмо с автографом на память. Такие просьбы остаются без ответа, а их повторение рассматривается как спам.

- В тексте сообщения никогда не надо использовать прописные буквы. ТЕКСТ, ВЫДЕЛЕННЫЙ ЗАГЛАВНЫМИ БУКВАМИ, рассматривается как крик. В лучшем случае его относят к неграмотности в вопросах сетевого этикета.

- Есть и свои правила ответа на сообщения электронной почты. Содержание ответа зависит от того, получено ли оно от известного источника или от неизвестного.

- Отвечать знакомым людям следует так, как обычно отвечают по телефону. Если в данный момент выполнить поступившую просьбу нельзя, следует прямо об этом сообщить, не затягивая с ответом более, чем на сутки.

- Если обращение поступило от незнакомого лица, следует понять, обосновано оно или нет. Если обращение обосновано, следует ответить в течение трех дней. Если обращение необоснованно (например, это незатребованная реклама), на него нельзя отвечать ни в коем случае.

- Любой ответ, даже резко негативный, является для спаммера подтверждением действительности почтового адреса и вызывает новый поток сообщений от него и от других спаммеров. Действительные электронные адреса являются предметом торговли среди дельцов от рекламы, особенно если о владельце адреса известны дополнительные сведения (пол, возраст, образо¬вание, личные интересы). По этим же причинам не следует заполнять анкеты, поступающие по электронной почте, даже если в них обещается огромный выигрыш в лотерее.

- Сообщения электронной почты могут иметь вложения. Так, например, к электронному письму может быть приложен файл с фотографией или, например, с программой. Форматированные документы, выполненные в текстовом процессоре (например, проекты договоров), также иногда прикладывают к электронному письму. К этим вложениям надо подходить, как подходят к посылке, полученной от неизвестного доброжелателя. Посылка может содержать взрывное устройство.

- Не пересылайте большие файлы без предварительной архивации.

- Если письмо с вложением получено от знакомого человека, значит, в тексте письма он обязательно должен был указать, что он приложил и зачем. Если письмо с вложением получено от незнакомого лица, файл вложения следует удалить, не читая и не просматривая, каким бы заманчивым ни было предложение им воспользоваться. Программные файлы, рассылаемые таким образом, часто содержат вирусы, а файлы документов — макровирусы.

- Для выражения эмоций в электронной переписке используют схематические изображения человеческого лица, так называемые смайлики (англ. smiley, "улыбочка"), некоторые из которых приведены ниже.